После того, как несколько популярных Android-троянов, таких как Anubis, Red Alert 2.0, GM-бот и Exobot, прекратили свою деятельность в сфере вредоносных программ как услуга, в Интернете появился новый игрок с аналогичными возможностями, чтобы заполнить пробел, предлагая аренду Android-роботов. служба в массы.

ДублированныйЦербер«Новый троян удаленного доступа позволяет удаленным злоумышленникам получить полный контроль над зараженными устройствами Android, а также обладает такими банковскими троянскими функциями, как использование оверлейных атак, управление SMS и сбор списка контактов.

По словам автора этой вредоносной программы, которая на удивление социальная Twitter и открыто высмеивает исследователей в области безопасности и антивирусной индустрии, Cerberus был написан с нуля и не использует повторно какой-либо код из других существующих банковских троянов.

Автор также утверждал, что использовал троянец для частных операций в течение как минимум двух лет, прежде чем сдавать его в аренду всем, кто был заинтересован в последние два месяца, за 2000 долларов США за 1 месяц использования, 7000 долларов США за 6 месяцев и до 12000 долларов США за 12 месяцев.

Цербер Банковский Троян: Особенности

По словам исследователей безопасности в Fabric Fabric, которые проанализировали образец трояна Cerberus, вредоносное ПО имеет довольно общий список функций, таких как:

- делать скриншоты

- аудиозапись

- запись кейлог

- отправка, получение и удаление SMS,

- воровство списков контактов

- переадресация звонков

- сбор информации об устройстве

- Расположение устройства слежения

- кража учетных данных,

- отключение Play Protect

- загрузка дополнительных приложений и полезных нагрузок

- удаление приложений с зараженного устройства

- push-уведомления

- экран блокировки устройства

После заражения Cerberus сначала скрывает свой значок из ящика приложения, а затем запрашивает разрешение на доступ, маскируясь под службу Flash Player. Если вредоносное ПО предоставлено, оно автоматически регистрирует скомпрометированное устройство на своем командно-контрольном сервере, что позволяет покупателю / злоумышленнику удаленно управлять устройством.

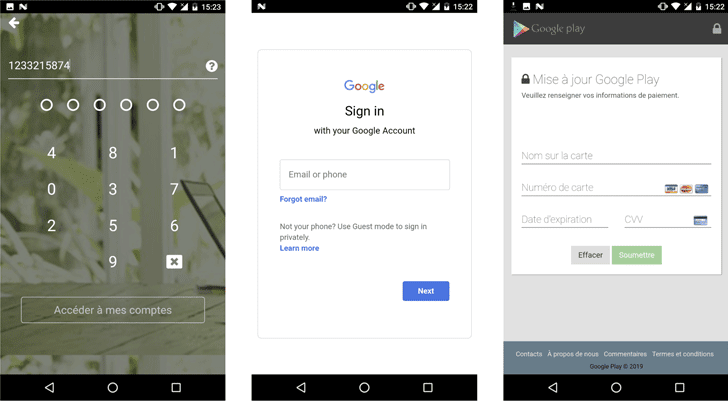

Чтобы украсть номера кредитных карт пользователей, банковские учетные данные и пароли для других учетных записей в Интернете, Cerberus позволяет злоумышленникам запускать атаки с оверлейным экраном с удаленной панели инструментов.

При атаке с наложением экрана троянец отображает наложение поверх законных приложений мобильного банкинга и обманывает пользователей Android, вводя свои банковские учетные данные на фальшивый экран входа в систему, как фишинговая атака.

«Бот злоупотребляет привилегией службы специальных возможностей, чтобы получить имя пакета приложения переднего плана и определить, показывать или нет окно наложения фишинга», – сказали исследователи.

По словам исследователей, Цербер уже содержит шаблоны наложения атак для 30 уникальных целей, в том числе:

- 7 французских банковских приложений

- 7 США банковские приложения

- 1 японское банковское приложение

- 15 небанковских приложений

Цербер использует основанную на движении тактику уклонения

Цербер также использует некоторые интересные методы, чтобы избежать обнаружения антивирусных решений и предотвратить его анализ, например, использовать датчик акселерометра устройства для измерения движений жертвы.

Идея проста – когда пользователь перемещается, его Android-устройство обычно генерирует некоторое количество данных датчика движения. Вредоносная программа отслеживает действия пользователя через датчик движения устройства, чтобы проверить, работает ли он на реальном устройстве Android.

«Троянец использует этот счетчик для активации бота – если вышеупомянутый счетчик шагов достигает предварительно настроенного порога, который он считает безопасным для работы на устройстве», – объясняют исследователи.

«Эта простая мера предотвращает запуск и анализ троянца в средах динамического анализа (песочницах) и на тестовых устройствах аналитиков вредоносных программ».

Если на устройстве пользователя отсутствуют данные датчиков, вредоносная программа предполагает, что «песочница» для сканирования вредоносной программы является эмулятором без датчиков движения и не будет запускать вредоносный код.

Однако эта методика также не уникальна и ранее была реализована популярным банковским трояном Android Anubis.

Следует отметить, что вредоносное ПО Cerberus не использует какую-либо уязвимость для автоматической установки на целевое устройство. Вместо этого установка вредоносных программ основана на тактике социальной инженерии.

Поэтому, чтобы обезопасить себя от того, чтобы стать жертвами таких вредоносных программ, рекомендуется внимательно следить за тем, что вы загружаете на свой телефон, и определенно трижды подумать, прежде чем загружать что-либо еще.

Add comment