Новый опасный угроза личный и для безопасность Мобильные пользователи приходят через карту SIM Слабое место найдено AdaptiveMobile и это называется Simjacker

Simjacker атакует сим

атака печенье Основываясь на отправке SMS-сообщений, Simjacker позволяет организациям в течение двух лет использовать их, чтобы постоянно и незаметно отслеживать местонахождение серии неизвестных смартфонов. Эта слабость затрагивает нескольких операторов сотовой связи, которые могут затронуть более миллиарда пользователей телефонов во всем мире.

Система безопасности AdaptiveMobile обнаружила новые необнаруженные уязвимости и связанные с ними эксплойты под названием Simjacker. В настоящее время этот недостаток активно используется некоторыми частными компаниями, которые работают с правительством, чтобы контролировать людей.

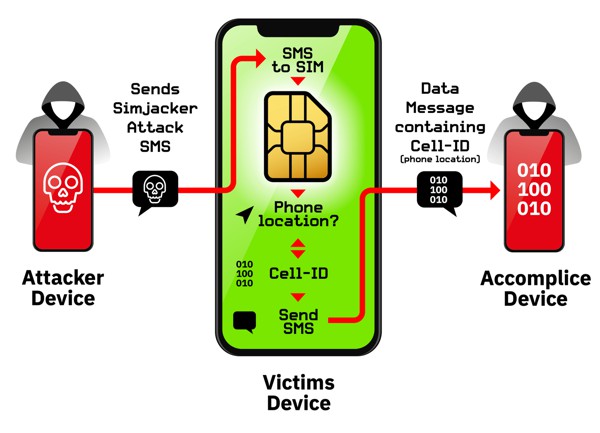

Атака называется Simjacker, потому что ее цель, то есть SIM-карта вставлена в терминал, и она использует две структуры, обнаруженные в большинстве выдающихся SIM-карт: устройство приложения SIM и S @ T браузер.

Информация о местонахождении тысяч устройств время от времени получается без ведома пользователя. Во время атаки пользователь совершенно не знает, что информация была успешно отфильтрована.

Пример того, как Simjacker Вы можете отслеживать местоположение телефонов уязвимых пользователей:

Согласно AdaptiveMobile Security, по предел атакипользователи могут проверить, есть ли в их сети SIM-карта с технологией браузера S @ T (Сертификат SIM Alliance) и, если да, могут ли применяться конкретные механизмы безопасности.

Исследователи, обнаружившие ошибку, подтвердили, что протокол S @ T использовался как минимум в 30 странах, в общей сложности более чем в одной. миллиард человек, Наоборот, GSMA (коммерческие организации, представляющие интересы операторов сотовой связи во всем мире), – в электронном письме ThreatPost – что потенциальные уязвимости затрагивают небольшую часть SIM-карты в обращении.

В этом исследовании рассматриваются некоторые SIM-карты, которые используют технологию, которая не используется большинством операторов сотовой связи. (Браузер S @ T ed) и требует от пользователя отправки специального зашифрованного сообщения, содержащего команду для SIM-карты. Потенциальные уязвимости не так обширны, и, кроме того, были разработаны устройства, которые будут реализованы для задействованных сетей сотовой связи.

Сегодняшние уязвимости будут атакованы частными компаниями, работающими с государственными органами. Одним словом, SIM-карта будет использоваться для катания на лыжах. Мы знаем как, мы не знаем кто.